Настройка SSL VPN с двухфакторной аутентификацией FortiToken

VPN только с паролем — плохая идея. Пароль сотрудника рано или поздно утекает: фишинг, переиспользование на сторонних сайтах, слив с чужого ресурса. Дальше открыт прямой вход в корпоративную сеть. 2FA через FortiToken закрывает эту дыру: пароль без одноразового кода бесполезен.

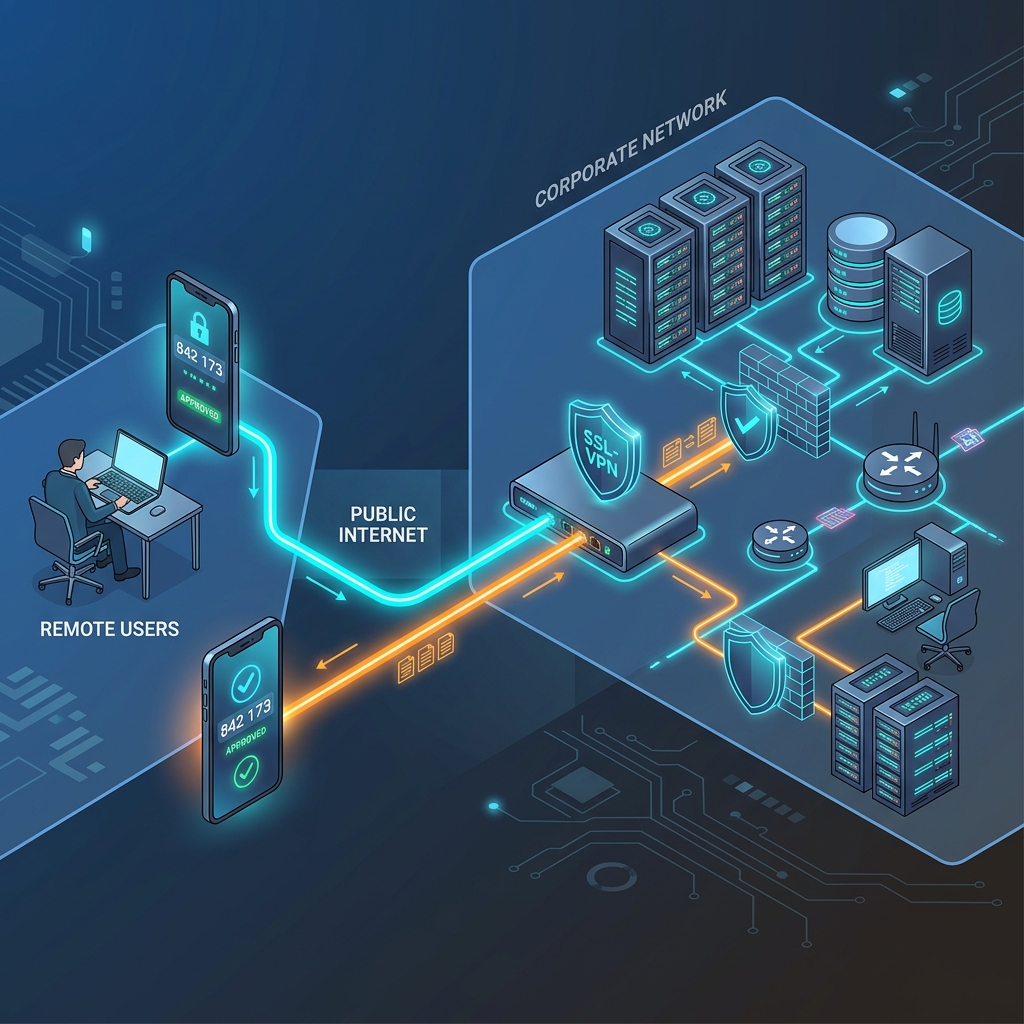

Ниже — настройка SSL VPN на FortiGate с аутентификацией пароль + FortiToken Mobile (iOS / Android).

Что понадобится

- FortiGate с FortiOS 7.x

- 2 бесплатные лицензии FortiToken Mobile, встроенные в каждый FortiGate (для большего числа пользователей — дополнительные токены)

- Приложение FortiToken Mobile на смартфоне пользователя (App Store / Google Play)

- FortiClient на компьютере пользователя (бесплатно)

1 Активация FortiToken и привязка к пользователю

Перейдите в User & Authentication → FortiTokens. Здесь отображаются все доступные токены. Выберите свободный токен и нажмите Activate.

Затем перейдите в User & Authentication → User Definition и создайте (или откройте) учётную запись пользователя. В разделе Two-factor Authentication выберите FortiToken Mobile и привяжите активированный токен. Сохраните.

Теперь выделите пользователя в списке и нажмите Send Activation Code. На email пользователя придёт письмо с QR-кодом для привязки FortiToken Mobile.

2 Настройка пользовательской группы

Создайте группу для VPN-пользователей: User & Authentication → User Groups → Create New.

- Name: VPN-Users

- Type: Firewall

- Members: добавьте созданного пользователя

Если используете Active Directory, добавьте LDAP-сервер в Remote Groups и выберите нужную группу AD.

3 Настройка SSL VPN Portal

Перейдите в VPN → SSL-VPN Portals → Create New. Создайте портал для удалённого доступа:

- Name: remote-access-portal

- Tunnel Mode: включить

- Split Tunneling: на выбор — Disabled (весь трафик через VPN) или Enabled (только корпоративный трафик через VPN)

- Source IP Pools: создайте пул адресов для VPN-клиентов, например 10.10.10.1–10.10.10.100

4 Настройка SSL VPN Settings

Перейдите в VPN → SSL-VPN Settings:

- Listen on Interface: wan1 (внешний интерфейс)

- Listen on Port: 443 (или нестандартный, например 10443, если 443 занят)

- Server Certificate: выберите сертификат (по умолчанию — Fortinet_Factory)

В разделе Authentication/Portal Mapping нажмите Create New: выберите группу VPN-Users и портал remote-access-portal. Сохраните настройки.

5 Политика безопасности для VPN-трафика

Перейдите в Policy & Objects → Firewall Policy → Create New:

- Incoming Interface: ssl.root (виртуальный интерфейс SSL VPN)

- Outgoing Interface: lan (или нужный внутренний сегмент)

- Source: VPN-Users (группа) + пул IP-адресов VPN

- Destination: нужные ресурсы (или all)

- Service: ALL

- Action: Accept

- NAT: выключить (пользователи получают прямой доступ к ресурсам)

6 Активация FortiToken Mobile на смартфоне

Пользователь получает письмо с QR-кодом. Далее:

- Установить приложение FortiToken Mobile (App Store / Google Play)

- Открыть приложение → нажать «+» → «Scan QR Code»

- Отсканировать QR-код из письма

- Токен появится в приложении и будет генерировать одноразовый 6-значный код каждые 30 секунд

7 Подключение через FortiClient

На компьютере пользователя установите FortiClient. Добавьте новое SSL VPN соединение:

- Remote Gateway: внешний IP FortiGate (или домен)

- Port: 443 (или ваш кастомный порт)

При подключении FortiClient запросит логин, пароль и Token Code — одноразовый код из приложения FortiToken Mobile. После ввода всех трёх значений сессия устанавливается.

FortiGate с поддержкой FortiToken

ООО «Альфаком» — официальный поставщик Fortinet в России. Счёт для юрлиц в день обращения, доставка по РФ.