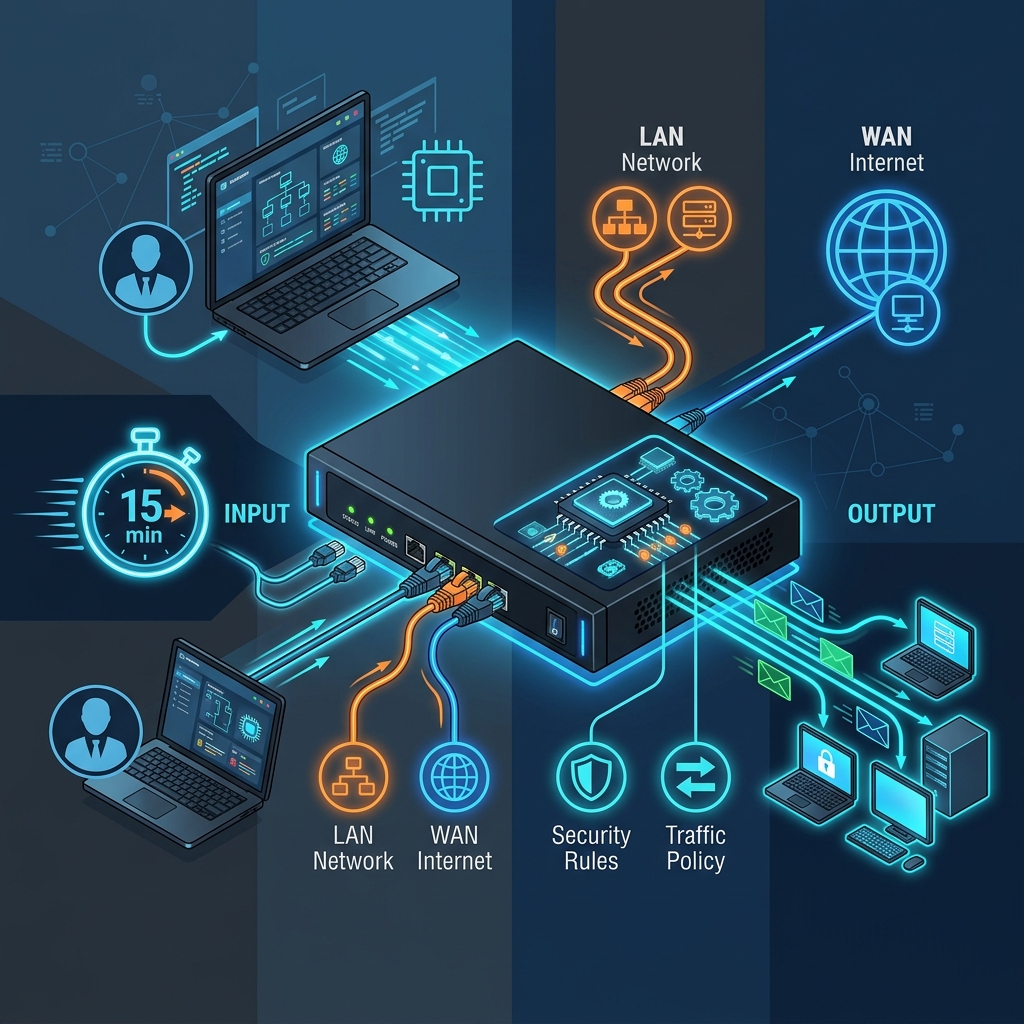

Базовая настройка FortiGate за 15 минут: первый запуск

Новый FortiGate распакован, шнуры подключены. Что делать дальше — по шагам: подключение к веб-интерфейсу, Setup Wizard, LAN/WAN, первая политика, профили безопасности, проверка. На всё уходит около 15 минут, если ничего нестандартного.

Инструкция подходит для любой модели на FortiOS 7.x: 40F, 60F, 80F, 100F и остальных.

1 Подключение к веб-интерфейсу

По умолчанию FortiGate имеет IP-адрес 192.168.1.99 на порту port1 (или internal1 для некоторых моделей). Подключите ноутбук патч-кордом к этому порту, установите статический IP на своём сетевом адаптере (например, 192.168.1.10 / маска 255.255.255.0) и откройте браузер.

Перейдите по адресу: https://192.168.1.99

Логин: admin | Пароль: пустой (нажмите Login без пароля).

2 Setup Wizard — быстрый старт

После смены пароля FortiOS предложит запустить Setup Wizard. Пройдите его, займёт 3–4 минуты и настроит базу:

- Hostname — имя устройства (например, FG-Office-Moscow)

- Timezone — выберите Europe/Moscow (UTC+3)

- WAN Interface — выберите порт, подключённый к провайдеру (обычно wan1 или port1)

- IP-адрес WAN — DHCP (если провайдер выдаёт автоматически) или Static (если у вас статический IP)

- DNS — можно оставить 8.8.8.8 / 8.8.4.4 или указать DNS провайдера

3 Настройка LAN-интерфейса

Перейдите в Network → Interfaces. Найдите внутренний интерфейс (lan, internal или port2/port3 в зависимости от модели) и нажмите Edit.

Задайте IP-адрес внутренней сети, например 10.0.0.1 / 255.255.255.0. Включите DHCP Server на этом интерфейсе, чтобы FortiGate сам раздавал адреса клиентам. Диапазон задаёте руками, например 10.0.0.10–10.0.0.200.

4 Политика безопасности: выход в интернет

Без политики (Firewall Policy) трафик не пройдёт. Перейдите в Policy & Objects → Firewall Policy и нажмите Create New.

- Incoming Interface: lan (внутренний)

- Outgoing Interface: wan1 (внешний)

- Source: all

- Destination: all

- Service: ALL

- Action: Accept

- NAT: включить (Enable)

Нажмите OK. Теперь пользователи внутренней сети могут выходить в интернет через FortiGate.

5 Подключение Security Profiles

Политика есть, но пока FortiGate работает как обычный NAT-роутер. Вернитесь к ней и добавьте профили безопасности:

- AntiVirus — проверка файлов на вирусы

- Web Filter — блокировка нежелательных категорий сайтов

- IPS — защита от вторжений

- Application Control — контроль приложений (торренты, мессенджеры)

На старте хватает профилей default: они сбалансированы и подходят большинству офисов. Тонкую настройку делаете позже, когда увидите реальный трафик в логах.

6 Проверка работоспособности

Подключите рабочую станцию к LAN-порту FortiGate. Убедитесь, что она получила IP по DHCP в заданном диапазоне. Откройте браузер и проверьте доступ в интернет.

В веб-интерфейсе FortiGate откройте Dashboard → FortiView Sessions: там видны активные сессии в реальном времени. Если сессии идут, всё работает.

Нужен FortiGate для тестов или внедрения?

ООО «Альфаком» — официальный поставщик Fortinet в России. Счёт для юрлиц в день обращения, доставка по РФ.